Описание

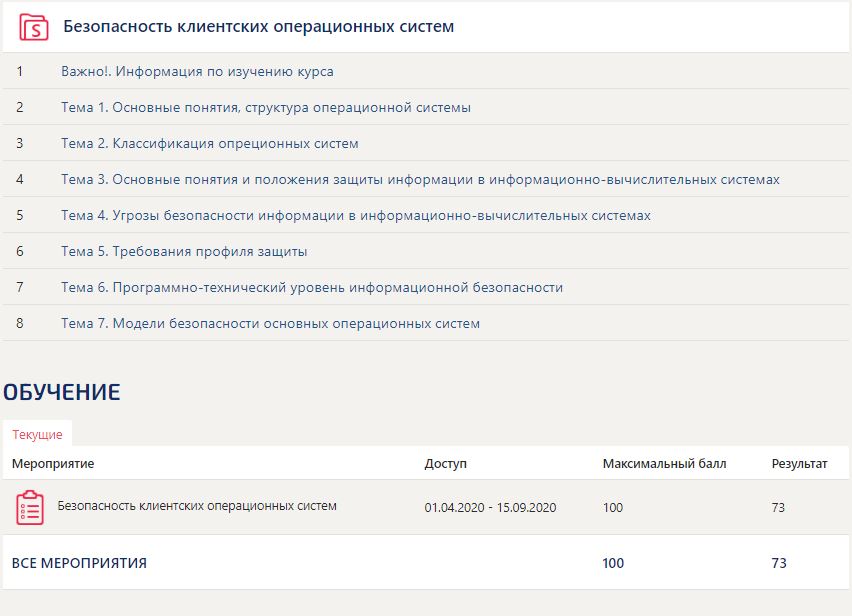

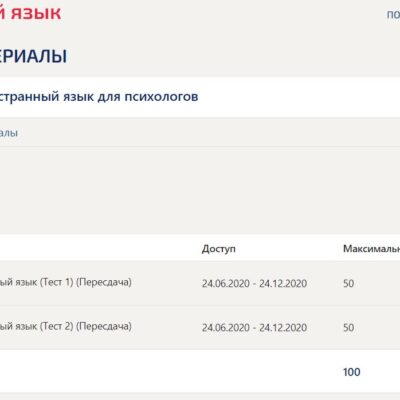

Безопасность клиентских операционных систем (тест с ответами Синергия ) СБОРНИК ОТВЕТОВ

Установка лицензионного ПО является …

обязательным критерием информационной безопасности

бесполезной тратой корпоративных денежных средств

необязательным критерием информационной безопасности

Санкционированный доступ к информации – это …

доступ к информации, не нарушающий установленные правила разграничения доступа

совокупность правил, регламентирующих порядок и условия доступа субъекта к информации и ее носителям

лицо или процесс, осуществляющие несанкционированного доступа к информации

нарушение установленных правил разграничения доступа

совокупность правил доступа к информации, установленных правовыми документами или собственником либо владельцем информации

Информационная безопасность, по законодательству РФ, – это …

методологический подход к обеспечению безопасности

маркетинг

состояние защищенности национальных интересов РФ в информационной сфере, определяющихся совокупностью сбалансированных интересов личности, общества и государства свод норм, соблюдение которых призвано защитить компьютеры и сеть от несанкционированного доступа

состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства

4.Информационная сфера – это …

совокупность всех накопленных факторов в информационной деятельности людей

сфера деятельности человеко-машинного комплекса в процессе производства информации

совокупность информации, субъектов, осуществляющих сбор, формирование, распространение и использование информации

сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления

сфера, в которой производится и распространяется информация

5.Аутентификация субъекта – это …

процедура распознавания субъекта по его идентификатору

проверка подлинности субъекта сданным идентификатором

установление того, является ли субъект именно тем, кем он себя объявил

процедура предоставления законному субъекту соответствующих полномочий и доступных ресурсов системы

установление лиц или процессов, осуществляющих несанкционированного доступа к информации

6.Неверно, что к источникам угроз информационной безопасности можно отнести …

человеческий фактор

правовые аспекты функционирования ИС

стихийные бедствия

аппаратные сбои

ошибки проектирования и разработки ИС

К правовым мерам компьютерной безопасности можно отнести …

соответствие гражданскому законодательству

нормы ответственности сотрудников

защиту авторских прав

организацию обслуживания объекта

защиту от несанкционированного доступа к системе

К организационным мерам компьютерной безопасности можно отнести …

организацию обслуживания объекта

защиту от хищений, диверсий и саботажа

охрану объекта

план восстановления работоспособности объекта

тщательный подбор персонала

установку оборудования сигнализации

Сертификат продукта, обеспечивающий информационную безопасность, …

подтверждает его соответствие стандарту РФ

подтверждает отсутствие в продукте незадекларированых возможностей

просто является документом, необходимым для реализации продукции

подтверждает его качество

К правовым мерам компьютерной безопасности можно отнести …

тщательный подбор персонала

соответствие уголовному законодательству

защиту авторских прав

резервирование важных подсистем

Политика доступа к информации – это …

совокупность правил, регламентирующих порядок и условия доступа субъекта к информации и ее носителям

нарушение установленных правил разграничения доступа

совокупность правил доступа к информации, установленных правовыми документами или собственником либо владельцем информации

лицо или процесс, осуществляющие несанкционированного доступа к информации

доступ к информации, не нарушающий установленные правила разграничения доступа (эти правила служат для регламентации права доступа к компонентам системы)

К техническим мерам компьютерной безопасности можно отнести …

резервное копирование

резервирование важных подсистем

идентификацию и аутентификацию

обнаружение утечек воды

оборудование систем пожаротушения

установку оборудования сигнализации

В стандартной политике безопасности установка программных продуктов непосредственно пользователем корпоративной рабочей станции …

Запрещена

разрешена

разрешается, за исключением компьютерных игр

допустимо, но только с устного согласия сотрудника ИТ-отдела

Под конфиденциальностью информации понимается …

защита от несанкционированного доступа к информации

актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения

возможность за приемлемое время получить требуемую информационную услугу

Неверно, что к видам вредоносного программного обеспечения относится …

руткит (Rootkit)

отладчик

компьютерные вирусы

анализатор сетевого трафика (снифер)

программы удаленного управления (если отсутствует функция скрытного внедрения)

Неверно, что к основным целям аудита ИБ относится …

регламентация действий пользователя

локализация потенциально опасных мест

оценка уровня защищенности ИБ

разработка рекомендаций по повышению уровня безопасности

Расставьте этапы аудита ИБ в их логическом порядке:

1локализация потенциально опасных мест ИБ

2разработка рекомендаций по повышению уровня безопасности ИС

3составление и анализ списка рисков

4оценка уровня защищенности ИБ

Ответ: 1,4,3, 2,

… – помещенная на компьютер пользователя без его согласия, контроля и уведомления средство слежения

Ответ: Программа-шпион

Основной смысл разграничения прав доступа пользователей – …

обеспечение безопасности информации внутри компании и возможности ее использования лишь непосредственно владельцем/исполнителем

ущемление работодателем гражданских прав работника

создание трудностей для сотрудников компании, с последующем увольнением неугодных компании людей

Анализ рисков включает в себя …

выявление существующих рисков и оценку их величины

анализ причинения ущерба и величины ущерба, наносимого ресурсам ИС, в случае осуществления угрозы безопасности

мероприятия по обследованию безопасности ИС, с целью определения того какие ресурсы и от каких угроз надо защищать, а также в какой степени те или иные ресурсы нуждаются в защите набор адекватных контрмер осуществляется в ходе управления рисками

Программное обеспечение, которое не должно быть доступно в нормальной работе пользователя, – …

системные утилиты и системные редакторы

средства защиты

разработки, утилиты

защиты, системные утилиты

Нарушение условий, предусмотренных лицензией на осуществление деятельности в области защиты информации (за исключением информации, составляющей государственную тайну) …

влечет только наложение административного штрафа

уголовную ответственность и наложение административного штрафа

во всех случаях уголовную ответственность

не влечет за собой уголовной ответственности

Под локальной безопасностью информационной системы подразумевается …

запрет использования посторонних информационных продуктов, обновление антивирусных баз установка минимальной оперативной памяти и маленького монитора для невозможности осуществления пользователем взлома системы

ограничение пользователя на локальном рабочем месте от других сотрудников с помощью перегородок

Система защиты информации – это …

разработка стратегии защиты бизнеса компаний

область информационных технологий

комплексная совокупность программно-технических средств, обеспечивающая защиту информации

совокупность органов и/или исполнителей, используемая ими техника защиты информации

Идентификация субъекта – это …

проверка подлинности субъекта с данным идентификатором

установление того, является ли субъект именно тем, кем он себя объявил

процедура предоставления законному субъекту соответствующих полномочий и доступных ресурсов системы

процедура распознавания субъекта по его идентификатору

установление лиц или процессов, осуществляющих несанкционированного доступа к информации

К техническим мерам компьютерной безопасности можно отнести …

резервное электропитание

защиту от несанкционированного доступа к системе

установку замков

резервное копирование данных

защиту от несанкционированного копирования

защиту от хищений, диверсий и саботажа

Авторизация субъекта – это …

процедура предоставления законному субъекту соответствующих полномочий и доступных ресурсов системы

установление лиц или процессов, осуществляющих несанкционированного доступа к информации установление того, является ли субъект именно тем, кем он себя объявил

проверка подлинности субъекта с данным идентификатором

процедура распознавания субъекта по его идентификатору

Сервисом безопасности, используемым в распределенных системах и сетях является …

авторизация

разграничение доступа

экранирование и туннелирование

маршрутизация

аутентификация

идентификация

К организационным мерам компьютерной безопасности можно отнести …

организацию обслуживания объекта

ведение особо важных работ несколькими сотрудниками

резервное электропитание

защиту от несанкционированного доступа к системе

тщательный подбор персонала

выбор места расположения объекта

Отличительная способность компьютерных вирусов от вредоносного

повысить привилегии в системе

собирать информацию

к самовоспроизведению

уничтожать информацию

С точки зрения законодательства (права) существует уровень доступа к информации это…

закрытый доступ

открытый доступ

ограниченный доступ

интеллектуальная собственность

без ограничения права доступа

наносящий вред при распространении

В системное программное обеспечение входят:

языки программирования

операционные системы

компьютерные игры

графические редакторы

текстовые редакторы

Неверно, что к биометрическим данным относится …

проекция лица

тембр голоса

серия паспорта

отпечатки пальцев

адрес прописки

Операционная система цифровой вычислительной системы предназначенная для обеспечения:

совмещения различных интерфейсов

удобной работы пользователя

определенного уровня эффективности цифровой вычислительной системы за счет автоматизированного управления ее работой и предоставляемого пользователям набора услуг.

К основным разновидностям вредоносного воздействия на систему относится …

инициирование ложных действий

модификация выполняемых функций

удаление системы

копирование данных из системы

создание помех в работе

вывод из строя

Информация – это …

совокупность знаний, накопленная человечеством

совокупность рефлексий между идеей и материей на макро- и микроуровнях

сведения о лицах, предметах, фактах, событиях, явлениях и процессах независимо от формы их представления

совокупность принципов, методов и форм управления

Аппаратные и программные средства и технологии гарантировать абсолютную надежность и безопасность данных в компьютерных системах могут…

не могут

для государственных организаций

могут

коммерческих компаний

для частных лиц

Сведения, которые не могут составлять служебную или коммерческую тайну, определяются …

организацией, в которой работает гражданин

законом либо другими нормативными актами, служебной запиской, а также организацией, в которой работает гражданин

служебной запиской

законом либо другими нормативными актами

Вирусные программы принято делить по …

степени ценности

особенности алгоритма вируса

среде обитания вируса

способу заражения

общим признакам

По видам различают антивирусные программы …

вакцины

ревизоры

доктора

сканеры

принтеры

сторожа

К направлениям, в которых осуществляется защита информации встроенными методами прикладных программ относится …

симметричных криптографических преобразований

криптографическое закрытие

разграничение доступа к данным

борьба с макровирусами

аудита

Европейские критерии безопасности ITSEC устанавливают … классов безопасности

5

8

10

7

15

12

К основным видам систем обнаружения вторжений относятся …

локальные

межсетевые

активные

синхронные

пассивные

Под доступностью информации понимается …

возможность за приемлемое время получить требуемую информационную услугу

защита от несанкционированного доступа к информации

актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения

Вирусные программы принято делить по …

возможности осуществления

следящим признакам

особенности алгоритма вируса

направленности

деструктивным возможностям

В соответствии с законодательством ответственность за незаконное ограничение доступа к информации и за нарушение режима защиты информации несут …

служащие органов государственной власти

администраторы информационных систем

служащие охранных агентств

руководители

По существующим правилам разрабатывать, производить защиты информации может только предприятие, имеющее …

аккредитацию

начальный капитал

лицензию

сертификат

Несанкционированный доступ к информации – это …

лицо или процесс, осуществляющие несанкционированного доступа к информации.

совокупность правил, регламентирующих порядок и условия доступа субъекта к информации и ее носителям

нарушение установленных правил разграничения доступа

доступ к информации, не нарушающий установленные правила разграничения доступа. Правила разграничения доступа служат для регламентации права доступа к компонентам системы совокупность правил доступа к информации, установленных правовыми документами или собственником либо владельцем информации

Деятельностью по сертификации шифровальных средств на территории РФ занимается …

ФСБ

ФСТЭК

ФСО

МВД

ФСВТС

Современную организацию ЭВМ предложил:

Норберт Винер

Чарльз Беббидж

Джон фон Нейман

В «Концепции защиты СВТ и АС от НСД к информации» как главные средства защиты от несанкционированного доступа к информации рассматриваются …

компьютерные и коммуникационные системы

системы разграничения доступа

инфраструктуры промышленных предприятий

биометрические системы

Неверно, что к модулям антивируса относится …

сканер файлов по сигнатурам

средство обновления программных модулей и баз сигнатур

модуль перехвата нажатия клавиш

монитор (перехватчик и анализатор запускаемых процессов)

Основные средства проникновения вирусов в компьютер …

копирование файлов

компьютерные сети

съемные диски

игровые программы

Под физической безопасностью информационной системы подразумевается …

ограничение физического доступа к системе по средствам пропусков, паролей, биометрических данных

запрет физического входа и выхода из здания компании в период с 10 до 18 часов ограничение подключения к информационной системе «из вне»

На компьютерах применяются локальные политики безопасности …

параметров безопасности

симметричных криптографических преобразований

прав пользователей

подстановки

гаммирования

аудита

В состав европейских критериев ITSEC по информационной безопасности входит …

цели безопасности

конфиденциальность информации

закрытость информации

целостность информации

защищенность от проникновения

спецификация функций безопасности

К видам информации с ограниченным доступом относится …

профессиональная тайна

государственная тайна

персональные данные

служебная тайна

общественные данные

промышленная тайна

Утилиты скрытого управления позволяют …

перезагружать компьютер

запускать и уничтожать файлы

принимать и отправлять файлы

переименовывать файлы и их расширения

вводить новую информацию

В состав европейских критериев ITSEC по информационной безопасности входит …

описание механизмов безопасности

доступность информации

конфиденциальность информации

защищенность от воздействий

полнота информации

цели безопасности

Пользователь, (потребитель) информации – это …

пользователь, использующий совокупность программно-технических средств

субъект, пользующийся информацией, в соответствии с регламентом доступа

владелец фирмы или предприятия

фирма – разработчик программного продукта, которая занимается ее дистрибьюцией

Право доступа к информации – это …

совокупность правил доступа к информации, установленных правовыми документами или собственником либо владельцем информации

лицо или процесс, осуществляющие несанкционированного доступа к информации

возможность доступа к информации, не нарушающая установленные правила разграничения доступа

совокупность правил, регламентирующих порядок и условия доступа субъекта к информации и ее носителям

нарушение установленных правил разграничения доступа

Под целостностью информации понимается …

защита от несанкционированного доступа к информации

актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения

возможность за приемлемое время получить требуемую информационную услугу

Информация может быть защищена от …

пересылки ее по электронной почте

психологического состояния

санкционированных пользователей

утечки побочных электромагнитных излучений

физического лица

несанкционированного доступа

К видам информации с ограниченным доступом относится …

коммерческая тайна

государственная тайна

общественные данные

банковская тайна

персональные данные

личная тайна

Утилиты скрытого управления позволяют …